・2017/03/22

Amazon Dash Buttonをハックして IoTボタンとして使う方法を解説

Amazon Dash Buttonをハックして IoTボタンとして使う方法を解説

(Amazon Dash Buttonをハック。ARP要求を監視、DNSハック、IPアドレスハック等。)

Tags: [Raspberry Pi], [電子工作]

● Amazon Dash Buttonとは?

Amazon Dash Buttonは、ワンプッシュでお気に入りの商品を簡単に注文できるボタンです。

Amazon Dash Button

あらかじめボタンに紐付けて設定した商品をボタンのワンプッシュの操作で注文する事ができます。

(Amazonがあらかじめ決めた商品の中から紐付けして、商品の注文が可能です。利用者が自由に好きな商品を設定する事はできません。)

Dash Buttonは 500円ですが、ボタンを通じた初回注文時にご請求額より500円差し引かれるので Dash Buttonは実質無料となります。

※ 500円未満の商品を購入した場合は次回の注文(Amazon扱いのどんな注文でも良い)で残りの金額が差し引かれます。

詳細はこちら。プロモーション利用規約を確認する

Dash Buttonを500円で購入し、初回注文代金から500円が差し引かれる特典に関する利用規約

今回はこの Dash Buttonをハックして IoTボタンとして使用する方法を解説します。

なお、Amazon Dash Buttonはプライム会員専用なのでプライム会員の登録が必要です。

プライム会員の登録はこちらからできます(30日間の無料体験を試す)

お急ぎ便、お届け日時指定便がいつでも使い放題

プライムで映画や音楽も楽しめる

無料体験終了後は、年会費¥3,900(税込)でAmazonプライムをご利用いただけます。無料体験はいつでもキャンセルできます。

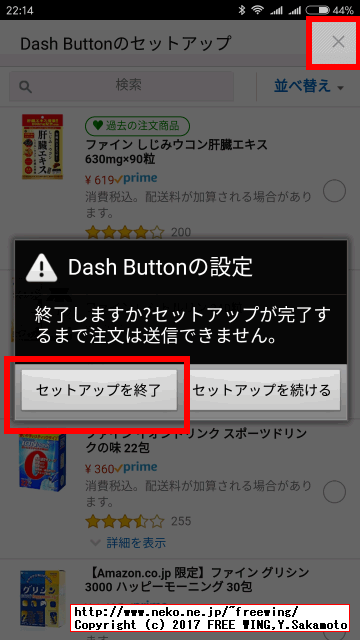

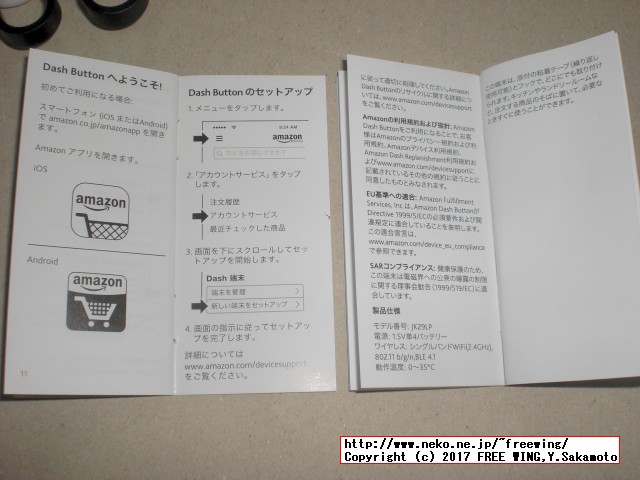

● Amazon Dash Buttonを通常の方法で使用する場合の初期設定方法

IoTハックで Dash Buttonを使用する場合は、

・注文する商品を選択しないで初期設定を終了する

または、

・注文する商品を選択した後に、設定メニューでボタンを「無効」にする

とします。

・2017/08/11

Amazon Dash Buttonを普通の方法で使う場合の設定方法と解除方法

アマゾン ダッシュボタンを普通に登録して、普通に商品を注文する方法(500円割引き)

● Amazon Dash Buttonを IoTハックする場合の設定方法

・Amazon Dash Buttonを IoTハックする場合の設定方法

商品設定の時に商品を設定しないでセットアップを終了します。

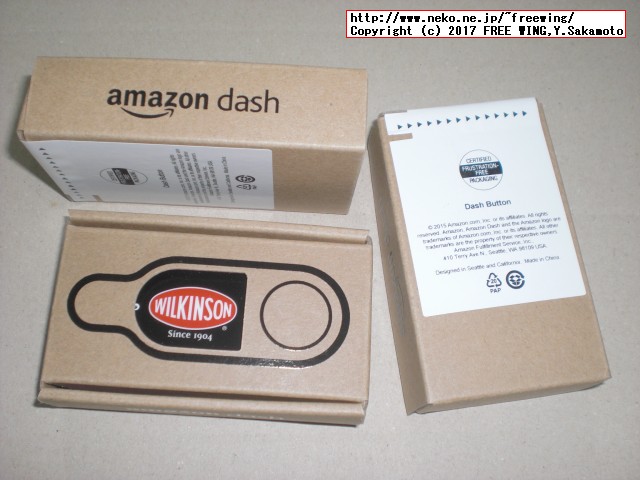

● 購入した Amazon Dash Buttonの種類

500円が勿体無いので実際に商品を購入し、消費する商品の Dash Buttonにしました。

オススメは、下記の 4種類。商品価格が低いので 500円割引の率が相対的に高いです。

ウィルキンソン Dash Buttonは

アサヒ飲料 ウィルキンソン タンサン レモン マルチパック 500ml 4本

ASIN: B01CNBTPRC

が注文できなくなっています。(商品価格が ¥386なので一番値引き率が良かった)

2017/05/03 追記: ¥410で復活していました。

● Amazon Dash Buttonで注文の場合に「あわせ買い対象商品」は購入できるか?

答え:できます。

ダッシュボタンでの注文の場合は「あわせ買い対象商品」(ご注文合計額が¥ 2,000 (税込)以上の場合、購入いただけます。)でも単品で注文して購入できます。

つまり注文合計 2000円以上の制約を受けません。

※この辺の事情は運送会社との契約関係で将来的に変わる可能性が有りそう。

● Amazon Dash Buttonをハックして IoTボタンとして使う方法

既にいろいろな人が Amazon Dash Buttonをハックして使用する方法を解説しています。

ハックの方法としては、

1) ボタンを押した際に WiFiから DHCPで IPアドレスを受け取るために ARP要求のパケットを送信するのでそれを監視する方法。

Amazon Dash ButtonのMACアドレスと ARP要求で監視します。

2) DNSをハックして HTTPサーバのリクエストとして検出する方法。

Amazon Dash Buttonは IPアドレス取得後に Amazonのサーバに注文用の HTTPサーバアドレスを DNSで引きます。その DNSによるアドレス引きをハックして自前のサーバ宛てに http通信を行なう様にします。

DNSによるアドレス引きのアドレス

dash-button-jp.amazon.com(日本の場合)

dash-button-jp.amazon.com.https(日本の場合)

dash-buttun-jp.amazon.com (日本の場合。スペルミスのファームのボタンが存在する?)

parker-gateway-na.amazon.com(海外の場合)

時刻合わせ用に NTPサーバ

time-c.nist.gov UDP PORT 123

ラズパイ等を WiFiアクセスポイント化して hostsファイルで上記の DNSアドレスを細工するとかで実現できます。

※ DNSハックはあくまでもネットワーク内部の閉じた環境、ローカル環境でのみ行なう事。DNSキャッシュポイズニングとみなされるおそれが有ります。

3) 上記の DNS引き後の IPアドレスをルータでインターセプトする方法。

ルータの静的ルーティング設定等で上記の注文用 HTTPサーバの IPアドレスを自前のサーバ宛てに割り当てて http通信を行なう様にします。

ホスト名: dash-button-jp.amazon.com (日本の場合)

IPアドレス: 52.94.210.0

ホスト名: dash-button-jp.amazon.com.https (日本の場合)

IPアドレス: 54.200.75.96

ホスト名: dash-buttun-jp.amazon.com 他の解説記事では buttunを DNSハックと書いてありました。(NsLookUpで "button"と同じアドレスが引けるのでスペルミスでも正しいと思われます。)

IPアドレス: 54.200.75.96

ホスト名: parker-gateway-na.amazon.com (海外の場合)

IPアドレス: 54.239.16.123

Dashの IPアドレスへの通信要求を別の IPアドレス(自前サーバ等)に転送します。

$ nslookup dash-button-jp.amazon.com.https

-bash: nslookup: command not found

sudo apt-get install dnsutils

4) 内部のプログラムを書き換える方法

Adafruit - Dash Hacking: Bare-Metal STM32 Programming

How to disassemble an Amazon Dash button and reprogram its STM32 processor!

超上級なハック方法です。Dashボタンで使われている STM32マイコンをプログラムします。

注:Adafruitで解説しているダッシュボタンは初期バージョンです。(日本国内のダッシュボタンは第二世代で内部構造が異なります。)

アマゾン ダッシュボタンの分解記事

Amazon Dash Button Teardown

New Amazon Dash Button Teardown (JK29LP)

・第一世代ダッシュボタン = 筐体がネジ止め(表面の銘板(商品名のシール)を剥がすとネジが現れる)

STM32F205RG6 processor which is an ARM Cortex-M3

BCM943362 module - Broadcom's WICED SDK

ADMP441 microphone

16Mbit SPI flash ROM

single RGB LED and a button

リチウム電池

dekuNukem/Amazon_Dash_Button - Components and pinouts of Amazon Dash Button

第一世代ダッシュボタンについて全てを解析。

・第二世代ダッシュボタン = 筐体が超音波溶着

Atmel ATSAMG55J19A-MU ワンチップマイコン

Atmel ATWINC1500B-MU-T WiFi無線チップ

Cypress CYBL10563-68FNXI Bluetooth LE

Serial NOR Flash Memory N25Q032 32Mbit

single RGB LED and a button

アルカリ電池

※ Dashボタンにマイクが搭載されている事で各地で「盗聴!」と本気だかネタだかで騒いでいるのがいますが、このマイクはダッシュボタンの初期設定で BLE接続ができない場合の設定用として超音波?でスマホと通信する為に有ります。(具体的には Dashボタン対して WiFiの SSIDと SSIDパスワードを送信します。)

● Amazon Dash Buttonの MACアドレス

34:d2:70:xx:xx:xx Amazon Dash Buttonの MACアドレス

50:f5:da:xx:xx:xx Amazon Dash Buttonの MACアドレス

68:37:e9:xx:xx:xx Amazon Dash Buttonの MACアドレス

68:54:fd:xx:xx:xx Amazon Dash Buttonの MACアドレス

88:71:e5:xx:xx:xx Amazon Dash Buttonの MACアドレス

b4:7c:9c:xx:xx:xx Amazon Dash Buttonの MACアドレス

fc:a6:67:xx:xx:xx Amazon Dash Buttonの MACアドレス

全て Amazon Technologies Inc.

・Amazon Dash Buttonをハックして IoTボタンとして使う方法

・Amazon Dash Buttonをハックして IoTボタンとして使う方法

・Amazon Dash Buttonをハックして IoTボタンとして使う方法

・Amazon Dash Buttonをハックして IoTボタンとして使う方法

・Amazon Dash Buttonをハックして IoTボタンとして使う方法

以下編集中

Amazon Dash V2 MODEL NO JK29LP

技適番号:R 201-160049

159bv.pdf

Butte L.L.C.

第2条第1項第19号に掲げる無線設備

JK29LP

201-160049

14M3 G1D 2412-2472MHz(13波) 8.10mW/MHz

17M9 D1D 2412-2472MHz(13波) 5.80mW/MHz

18M7 D1D 2412-2472MHz(13波) 5.80mW/MHz

1M06 F1D 2402-2480MHz(40波) 0.900mW

H28.2.15

● Amazon Dash Buttonの ARPを捕らえる方法

この方法が一番簡単でした。

DHCPから IPアドレスを取得するために ARP要求をするので、その ARPのパケットをキャプチャします。

b8:27:eb:xx:xx:xx = Raspberry Pi

b4:7c:9c:xx:xx:xx = Amazon Dash Button

$ sudo apt-get -y install tcpdump

$ sudo tcpdump -i wlan0 -e arp

13:16:02.701269 b4:7c:9c:xx:xx:xx (oui Unknown) > Broadcast, ethertype ARP (0x0806), length 42: Request who-has 192.168.123.234 tell 192.168.123.117, length 28

13:16:02.701536 b8:27:eb:xx:xx:xx (oui Unknown) > b4:7c:9c:xx:xx:xx (oui Unknown), ethertype ARP (0x0806), length 42: Reply 192.168.123.234 is-at b8:27:eb:xx:xx:xx (oui Unknown), length 28

13:16:07.706124 b8:27:eb:xx:xx:xx (oui Unknown) > b4:7c:9c:xx:xx:xx (oui Unknown), ethertype ARP (0x0806), length 42: Request who-has 192.168.123.117 tell 192.168.123.234, length 28

Dashボタンからの ARP要求だけ(Broadcast)を表示

$ sudo tcpdump -i wlan0 -e arp -Q in

13:21:58.509733 b4:7c:9c:xx:xx:xx (oui Unknown) > Broadcast, ethertype ARP (0x0806), length 42: Request who-has 192.168.123.234 tell 192.168.123.117, length 28

Windowsの場合

> arp -a

Linuxの場合

$ arp-scan

● Amazon Dash Buttonの DNS要求を捕らえる方法

アマゾン ダッシュボタンはボタン押下時に dash-button-jp.amazon.comの IPアドレスを DNSで名前解決しようとするので、その DNSリゾルブのパケットをキャプチャします。

ラズパイを WiFiルータ アクセスポイントとしてセットアップしていて、そこに DASHボタンを初期設定で紐付けました。

・2016/08/30

Raspberry Pi 3の WiFiを広告ブロック機能付きの無線LANアクセスポイント化 hostapd + dnsmasq編

ラズパイ3に内蔵の WiFiをアドブロック機能付きの高機能ルータにする方法(広告+詐欺+アダルトブロック機能付き)

68:37:e9:xx:xx:xx Amazon Dash Buttonの MACアドレス

68:54:fd:xx:xx:xx Amazon Dash Buttonの MACアドレス

b4:7c:9c:xx:xx:xx Amazon Dash Buttonの MACアドレス

fc:a6:67:xx:xx:xx Amazon Dash Buttonの MACアドレス

$ sudo tcpdump -l dst port 53 -i wlan0 -e

tcpdump: verbose output suppressed, use -v or -vv for full protocol decode

listening on wlan0, link-type EN10MB (Ethernet), capture size 262144 bytes

12:55:11.567516 b4:7c:9c:xx:xx:xx (oui Unknown) > b8:27:eb:xx:xx:xx (oui Unknown), ethertype IPv4 (0x0800), length 75: 192.168.123.117.64121 > 192.168.123.234.domain: 28235+ A? time-c.nist.gov. (33)

12:55:11.572816 b4:7c:9c:xx:xx:xx (oui Unknown) > b8:27:eb:xx:xx:xx (oui Unknown), ethertype IPv4 (0x0800), length 85: 192.168.123.117.64121 > 192.168.123.234.domain: 63837+ A? dash-button-jp.amazon.com. (43)

12:55:27.459373 68:54:fd:xx:xx:xx (oui Unknown) > b8:27:eb:xx:xx:xx (oui Unknown), ethertype IPv4 (0x0800), length 75: 192.168.123.119.51217 > 192.168.123.234.domain: 9667+ A? time-c.nist.gov. (33)

12:55:27.584211 68:54:fd:xx:xx:xx (oui Unknown) > b8:27:eb:xx:xx:xx (oui Unknown), ethertype IPv4 (0x0800), length 85: 192.168.123.119.51217 > 192.168.123.234.domain: 45470+ A? dash-button-jp.amazon.com. (43)

12:55:30.180743 fc:a6:67:xx:xx:xx (oui Unknown) > b8:27:eb:xx:xx:xx (oui Unknown), ethertype IPv4 (0x0800), length 75: 192.168.123.118.63343 > 192.168.123.234.domain: 17887+ A? time-c.nist.gov. (33)

12:55:30.187137 fc:a6:67:xx:xx:xx (oui Unknown) > b8:27:eb:xx:xx:xx (oui Unknown), ethertype IPv4 (0x0800), length 85: 192.168.123.118.63343 > 192.168.123.234.domain: 54284+ A? dash-button-jp.amazon.com. (43)

12:55:33.575579 68:37:e9:xx:xx:xx (oui Unknown) > b8:27:eb:xx:xx:xx (oui Unknown), ethertype IPv4 (0x0800), length 75: 192.168.123.111.53050 > 192.168.123.234.domain: 42105+ A? time-c.nist.gov. (33)

12:55:33.582593 68:37:e9:xx:xx:xx (oui Unknown) > b8:27:eb:xx:xx:xx (oui Unknown), ethertype IPv4 (0x0800), length 75: 192.168.123.111.53050 > 192.168.123.234.domain: 42105+ A? time-c.nist.gov. (33)

12:55:33.937573 68:37:e9:xx:xx:xx (oui Unknown) > b8:27:eb:xx:xx:xx (oui Unknown), ethertype IPv4 (0x0800), length 85: 192.168.123.111.53050 > 192.168.123.234.domain: 65314+ A? dash-button-jp.amazon.com. (43)

● Amazon Dash Buttonをラズパイで簡単に扱う補助アプリ

maddox/dasher - A simple way to bridge your Amazon Dash buttons to HTTP services

maddox/dasherをラズパイに入れて、Dash Buttonをハックするのが一番簡単で手間が要らないと思います。

なお、maddox/dasherは package.jsonを見れば分かりますが、内部で node-dash-buttonを使用しています。

hortinstein/node-dash-button - A small module to emit events when an Amazon Dash Button is pressed

独立した別物として、

ide/dash-button - A small Node.js server that reacts to Amazon Dash buttons on your WiFi network

Dash Button for Node

が有ります。

下記にまとめました。

・2017/09/07

Raspberry Piで Amazon Dash Buttonを自在にハックする方法。node-dash-button方法

ラズパイ + Node.jsで Amazon Dash Buttonをハックして IoTボタンとして使う方法を解説

● Amazon Dash Buttonを DNS方式でハックする方法

DNSをハックして Dash Buttonがアクセスする httpの URLを改変して自前の httpサーバに誘導してボタン押下を検知する方法。

ラズパイの /etc/hostsファイルを下記の様に編集して、DNSハック方式でアマゾンのダッシュボタンのボタン押下を検知する事を考えましたが、

/etc/hosts

127.0.0.1 localhost

::1 localhost ip6-localhost ip6-loopback

ff02::1 ip6-allnodes

ff02::2 ip6-allrouters

127.0.1.1 raspberrypi

127.0.0.1 dash-button-jp.amazon.com

127.0.0.1 dash-button-jp.amazon.com.https

127.0.0.1 parker-gateway-na.amazon.com

nginxや lighthttpd等の軽量 httpd HTTPサーバを立てて、HTTPサーバ側に SSLを立てる関係で証明書を用意するのが面倒になって止めました。

オレオレ証明書でも良いんだけどね。

(実際は PHPビルトインサーバでできると思ったが SSLのアクセスで動かなかったので)

php -S localhost:443 hoge_dash.php

余力が有る時に再挑戦します。 > 下記でチャレンジして玉砕しました。

デフォルトで Apache2の httpdが動いているので止める必要が有ります。

Apache2 Debian Default Page

Apache2 httpサーバを起動しない様にする方法。

apache2を削除

sudo update-rc.d -f apache2 remove

apache2を無効化 その1

sudo update-rc.d apache2 disable

apache2を無効化 その2

sudo systemctl disable apache2

● Amazon Dash Buttonを DNS方式でハックして nginxサーバでリクエストを受け取る方法

結論から言うと SSL証明書の関係で失敗です。

手順

1) ラズパイでデフォルトで動いている Apache2 HTTPサーバを止める(アンインストール)

2) ラズパイに nginx HTTPサーバをインストールする

3) SSL証明書(自己証明書、オレオレ証明書)を作成する

4) オレオレ証明書を nginxに設定する

5) /etc/hostsファイルを編集する

6) https://dash-button-jp.amazon.com.https/にアクセスする

7) nginxのアクセスログをチェックして URLパスとかアクセス内容を確認する

8) DASHボタンハック成功でウマー(の予定だったが、実際は SSL証明書が信用できないとして失敗)

# 1) ラズパイでデフォルトで動いている Apache2 HTTPサーバを止める(アンインストール)

# sudo service apache2 stop

# sudo update-rc.d apache2 disable

# sudo /etc/init.d/apache2 stop

# 上記の方法で停止しない感じなので、

# apt-get purgeで apache2をアンインストール

sudo apt-get -y purge apache2

# 2) ラズパイに nginx HTTPサーバをインストールする

sudo apt-get -y install nginx

# 3) SSL証明書(自己証明書、オレオレ証明書)を作成する

# Common Name (e.g. server FQDN or YOUR name) []:dash-button-jp.amazon.com.https

# それ以外の項目は全部リターン

cd

openssl genrsa 2048 > server.key

openssl req -new -key server.key > server.csr

openssl x509 -days 365 -req -signkey server.key < server.csr > server.crt

# 4) オレオレ証明書を nginxに設定する

sudo mv server.* /etc/nginx/conf.d/

# /etc/nginx/conf.d/ssl.confファイルを新規で作成する

sudo nano /etc/nginx/conf.d/ssl.conf

server {

listen 443 ssl;

ssl on;

ssl_certificate /etc/nginx/conf.d/server.crt;

ssl_certificate_key /etc/nginx/conf.d/server.key;

}

# nginxを再起動する

sudo nginx -s reload

# 5) /etc/hostsファイルを編集する

sudo nano /etc/hosts

# 以下を追加する

127.0.0.1 dash-button-jp.amazon.com

127.0.0.1 dash-button-jp.amazon.com.https

127.0.0.1 parker-gateway-na.amazon.com

# 再起動して hostsを認識させる

sudo reboot

# 6) https://dash-button-jp.amazon.com.https/にアクセスする

# 試験的にパソコンのブラウザや wgetでアクセスしてみる。

$ wget https://dash-button-jp.amazon.com/

--2017-07-18 12:22:15-- https://dash-button-jp.amazon.com/

Resolving dash-button-jp.amazon.com (dash-button-jp.amazon.com)... 192.168.1.185

Connecting to dash-button-jp.amazon.com (dash-button-jp.amazon.com)|192.168.1.185|:443... connected.

ERROR: The certificate of ‘dash-button-jp.amazon.com’ is not trusted.

ERROR: The certificate of ‘dash-button-jp.amazon.com’ hasn't got a known issuer.

$ wget https://dash-button-jp.amazon.com.https/

--2017-07-18 12:31:09-- https://dash-button-jp.amazon.com.https/

Resolving dash-button-jp.amazon.com.https (dash-button-jp.amazon.com.https)... 192.168.1.185

Connecting to dash-button-jp.amazon.com.https (dash-button-jp.amazon.com.https)|192.168.1.185|:443... connected.

ERROR: The certificate of ‘dash-button-jp.amazon.com.https’ is not trusted.

ERROR: The certificate of ‘dash-button-jp.amazon.com.https’ hasn't got a known issuer.

The certificate's owner does not match hostname ‘dash-button-jp.amazon.com.https’

パソコンのブラウザの場合はセキュリティ警告が出る。続行すると Welcome to nginx on Debian !の表示が出る。

# 7) nginxのアクセスログをチェックして URLパスとかアクセス内容を確認する

tail /var/log/nginx/access.log

SSL証明書が不正なのでアクセスログまでアクセスが有りません。

sudo tcpdump -l dst port 443 -i wlan0 -e

でモニタすると、パケットは来ているので nginxの手前でアクセスが止まっています。

13:07:07.626377 68:37:e9:xx:xx:xx (oui Unknown) > b8:27:eb:xx:xx:xx (oui Unknown), ethertype IPv4 (0x0800), length 58: 192.168.123.111.60865 > dash-button-jp.amazon.com.https: Flags [S], seq 1872765428, win 4338, options [mss 1446], length 0

# 8) DASHボタンハック成功でウマー(の予定だったが、実際は SSL証明書が信用できないとして失敗)

●オレオレ証明書を信用できる証明書として偽装する方法

自前の認証局を作成してクローズドな環境で完結する。

・自己署名証明書 = オレオレ証明書(オレオレ認証局で発行する)

・自前の認証局 = オレオレ認証局 Root Certificate Authority Root CA

自己認証局をルート認証局として位置付けて オレオレルート認証局とします。

オレオレルート認証局で秘密鍵、公開鍵、自己署名証明書を生成する。

オレオレルート認証局でサーバ証明書(オレオレ証明書)を生成する。

オレオレルート認証局は自分自身に対して電子証明書を発行して自身の正当性を主張します。

オレオレルート認証局がオレオレ証明書を発行して、それを nginxの SSL設定に割り当てます。

余力が有る時にオレオレルート認証局方式で再挑戦します。

ラズパイ(Ubuntu OS)で Certificate Authority (CA)を追加する方法。

Certificate Authority (CA)をラズパイに設定する。

ラズパイの /usr/local/share/ca-certificatesに CA証明書を配置(ファイルをコピー)する。

sudo cp oreore_root_ca.crt /usr/local/share/ca-certificates

update-ca-certificatesを実行して証明書情報を更新する。

sudo update-ca-certificates

Tags: [Raspberry Pi], [電子工作]

●関連するコンテンツ(この記事を読んだ人は、次の記事も読んでいます)

TIの 8051マイコン内蔵の BLE CC2540/CC2541を使ってみる

Bluetooth Low Energyの SensorTagや iBeacon、CC Debuggerの使い方など

Raspberry Pi 3の Bluetooth BLEで TI SensorTagと接続してセンサーの測定値を読み取る方法

ラズパイ3の BLEと Node.jsで、TIの SensorTag CC2541DKに接続してセンサーの状態を取得

Raspberry Pi 3の gatttoolのコマンドラインで TIの SensorTagを直接操作する方法

ラズパイ3と gatttoolのコマンドラインで TIの SensorTagに直接接続して gatttoolの使い方を覚える

Raspberry Pi 3に Nodejs blenoをインストールして Bluetooth BLEのペリフェラルを作成する

ラズパイ3と Node.js blenoで Bluetooth BLEの周辺機器機能を実装する

Raspberry Pi 3の Nodejs blenoで BLE接続して GPIOで Lチカ制御やボタン状態を読み取る

ラズパイ3と Node.js blenoで BLEの周辺機器機能を実装する GPIO編

Raspberry Pi 3の Python BLE pygattlibライブラリで TIの SensorTagに接続して制御する方法

ラズパイ3と Python BLE pygattlibで TIの SensorTagのセンサーの値を取得とボタン状態の通知を受信する

Raspberry Pi 3に Bluetooth BlueZ Version 5.42 BLE

ラズパイで Bluetooth 4.0の BLE gatt通信を行なう TIの SensorTagや iBeacon実験など

Raspberry Piで Amazon Dash Buttonを自在にハックする方法。node-dash-button方法

ラズパイ + Node.jsで Amazon Dash Buttonをハックして IoTボタンとして使う方法を解説

Raspberry Piで Amazon Dash Buttonを自在にハックする方法。tcpdump libpcap方法

ラズパイ + libpcap Packet Capture libraryで Amazon Dash Buttonをハックして IoTする

Raspberry Piで Amazon Dash Buttonを自在にハックする方法。Python Scapyライブラリ方法

ラズパイ + Python Scapyライブラリで ARPパケット検出からの Amazon Dash Buttonをハック

Raspberry Piで Amazon Dash Buttonを自在にハックする方法。Node.js Dasher方法

ラズパイ + Node.js Dasherライブラリで ARPパケット検出からの Amazon Dash Buttonをハック

Raspberry Pi 3で安定して使える相性の無い最適な microSDカードの種類のまとめ

ラズパイ3で安定して使える microSDカードを購入する Teamと SanDiskは絶対に買わない

Raspberry Pi 3の Linuxコンソール上で使用する各種コマンドまとめ

ラズパイの Raspbian OSのコマンドラインで使用する便利コマンド、負荷試験や CPUシリアル番号の確認方法等も

Raspberry Pi 3で GPIO端子の I2C機能を有効化する方法

ラズパイ3の GPIO端子の I2C機能を有効にして各種センサーを繋げる方法まとめ

[HOME]

|

[BACK]

リンクフリー(連絡不要、ただしトップページ以外は Web構成の変更で移動する場合があります)

Copyright (c)

2017 FREE WING,Y.Sakamoto

Powered by 猫屋敷工房 & HTML Generator

http://www.neko.ne.jp/~freewing/hardware/amazon_dash_button_hack_iot/